ตรวจพบกลุ่มผู้ไม่ประสงค์ดีกลุ่มใหม่ “Orangeworm” ใช้มัลแวร์ backdoor Kwampirs หวังสร้างสงครามทางไซเบอร์รอบใหม่ (Cyber Attack) โดยมุ่งโจมตีเป้าหมายธุรกิจด้านดูแลสุขภาพ ในสหรัฐอเมริกา, ยุโรป และเอเชีย

Cyber Attack to Health Care Business

เมื่อไม่นานมานี้ “ไซแมนเทค“ (Symantec Corp) ผู้นำระดับโลกด้านไซเบอร์ซีเคียวริตี้ ได้ออกมาเผยถึงผลการตรวจสอบภัยคุกคามทางไซเบอร์ ที่ตรวจพบกลุ่มผู้ไม่ประสงค์ดีกลุ่มใหม่ ที่ชื่อว่า Orangeworm โดยกลุ่มดังกล่าว มีการสร้างแคมเปญการโจมตีเหยื่อแบบเจาะจงเป้าหมาย

ในกลุ่มธุรกิจด้านดูแลสุขภาพ และธุรกิจอื่นๆ ที่เกี่ยวข้อง โดยใช้มัลแวร์ประเภท backdoor ที่ชื่อว่า “Kwampirs“ โดยจากหลักฐานที่สามารถเชื่อมโยงได้

พบว่ากลุ่มดังกล่าวได้เคยใช้ Trojan.Kwampirs ที่ถูกดัดแปลงเป็นพิเศษทำการโจมตีกลุ่มบริษัทข้ามชาติขนาดใหญ่ ที่ให้บริการด้านสุขภาพของประเทศสหรัฐอเมริกา, ยุโรป และเอเชีย มาแล้วก่อนหน้านี้

โดยการโจมตีของกลุ่ม Orangeworm ได้ถูกตรวจพบเป็นครั้งแรกในช่วงเดือนมกราคม ปี 2558 โดยมีกลุ่มเป้าหมายเฉพาะเป็นกลุ่มธุรกิจอุตสาหกรรมขนาดใหญ่ ที่มีความเกี่ยวข้องกับผู้ให้บริการด้านสุขภาพ (supply-chain attack) เพื่อที่จะหาช่องทางการโจมตีไปยังเป้าหมายที่แท้จริง

ซึ่งบริษัทที่ตกเป็นเหยื่อในกลุ่มแรกๆ คือบริษัทในกลุ่มที่ให้บริการธุรกิจด้านดูแลสุขภาพ, บริษัทยา, บริษัทที่ให้บริการด้านไอที กับธุรกิจด้านดูแลสุขภาพ และบริษัทผู้ผลิตอุปกรณ์ทางการแพทย์ ล้วนตกเป็นเหยื่อในการจารกรรมในครั้งนี้

โจมตีแบบมีเป้าหมาย!! ชัดเจน

จากข้อมูลของเหยื่อทั้งหมดที่ผ่านมา กลุ่ม Orangeworm ไม่ได้เลือกเป้าหมายสุ่มๆ หรือ มุ่งโจมตีแบบฉาบฉวย หากแต่ตั้งใจเลือกเป้าหมายอย่างระมัดระวัง มีการวางแผนงานอย่างชัดเจนก่อนเริ่มทำการโจมตี

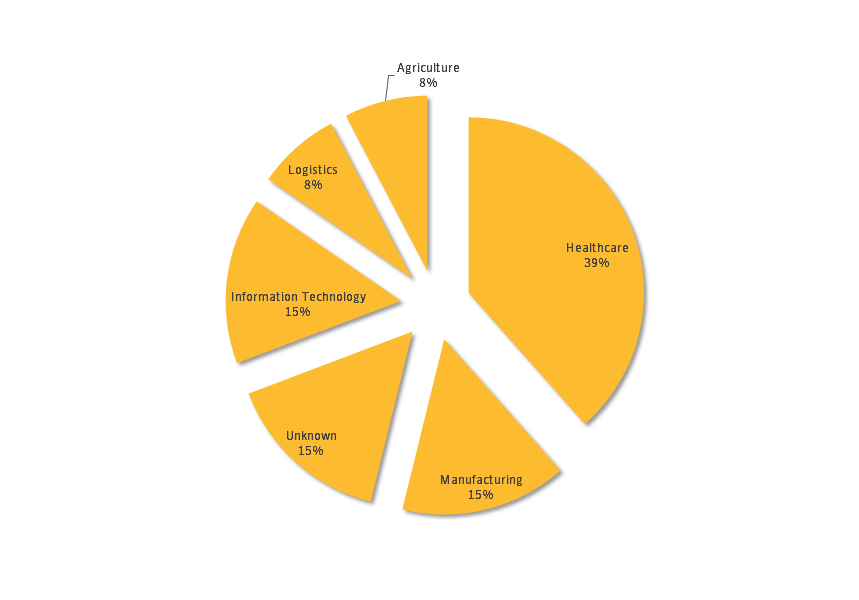

นอกจากนี้ ยังพบว่าเกือบ 40% ของเหยื่อ เป็นบริษัทที่อยู่ในกลุ่มอุตสาหกรรมด้านสุขภาพทั้งสิ้น โดยมีการตรวจพบมัลแวร์ Kwampirs ถูกติดตั้งอยู่บนเครื่องที่ใช้ควบคุมการทำ X-Ray และเครื่อง MRI

นอกจากนี้ กลุ่ม Orangeworm ยังให้ความสนใจในอุปกรณ์ที่ใช้ช่วยเหลือผู้ป่วยที่ต้องการการช่วยเหลือเป็นพิเศษ อย่างไรก็ดีแรงจูงใจของกลุ่มยังดูไม่ชัดเจนมากเท่าใดนัก

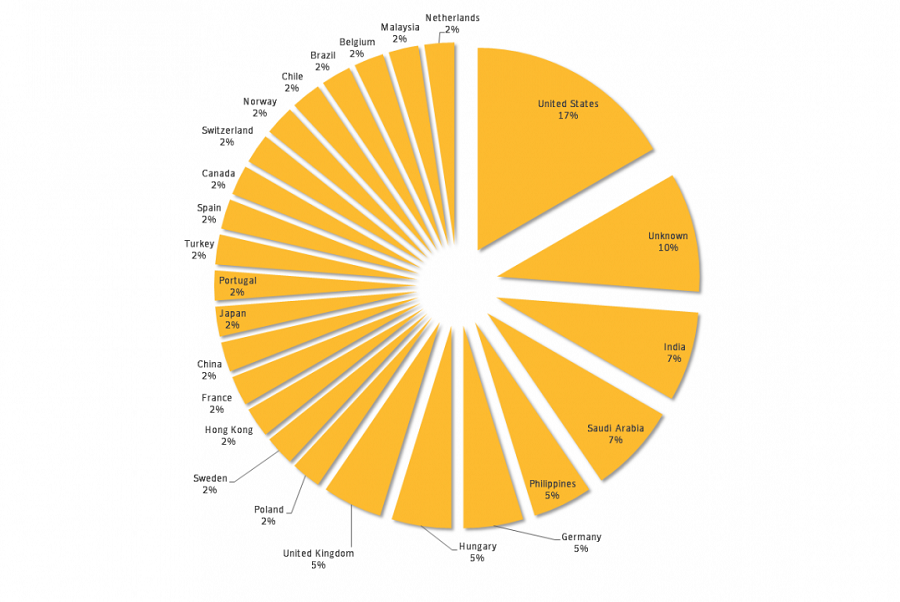

เหยื่อส่วนใหญ่ของกลุ่ม Orangeworm ส่วนใหญ่อยู่ในประเทศสหรัฐอเมริกาเป็นหลัก หรือประมาณ 17% ของผู้ตกเป็นเหยื่อทั้งหมด ซึ่งจากแหล่งข้อมูลของไซแมนเทคได้แสดงให้เห็นว่า การโจมตีได้เริ่มต้นอย่างเป็นทางการ ราวๆ ปี 2559-2560

โดยมีการโจมตีหยั่งเชิงไปยังเหยื่อจำนวนไม่มากนัก และมีเป้าหมายกระจายไปยังหลายๆ ประเทศ เนื่องจากบริษัทเหยื่อที่เป็นเป้าหมาย เป็นบริษัทข้ามชาติ ที่มีสาขาในประเทศต่างๆ

บริษัทที่ให้บริการธุรกิจด้านดูแลสุขภาพตกเป็นเป้าโจมตี

เชื่อว่าการที่ธุรกิจในกลุ่มนี้ตกเป็นเป้าหมาย เนื่องจากเป็นส่วนหนึ่งของแผนโจมตีแบบห่วงโซ่ขนาดใหญ่ เป็นทางผ่านเพื่อที่กลุ่มคนร้ายจะเข้าถึงเป้าหมายที่แท้จริง คือการโจมตีไปยังธุรกิจด้านดูแลสุขภาพ ซึ่งกลุ่มเป้าหมายรองของกลุ่ม Orangeworm เหล่านี้

ได้แก่ กลุ่มผู้ผลิตเครื่องมือทางการแพทย์, กลุ่มบริษัทด้านไอที, กลุ่มบริษัทด้านการเกษตร, กลุ่มบริษัทด้านการขนส่ง คุณอาจเห็นว่าธุรกิจเหล่านี้ ดูไม่เกี่ยวข้องกันมากนัก แต่เมื่อสังเกตให้ดีจะพบว่ามีความเกี่ยวข้องในหลายๆ ด้านกับธุรกิจด้านดูแลสุขภาพ

เช่น บริษัทที่ผลิตเครื่องมือทางการแพทย์ จำพวกเครื่อง X-Ray ที่สามารถขายให้ธุรกิจด้านดูแลสุขภาพได้โดยตรง หรือบริษัทไอที ที่ดูแลระบบให้บรรดาคลินิกต่างๆ หรือบริษัทขนส่ง ที่ทำหน้าที่ขนส่งอุปกรณ์ทางการแพทย์

ขั้นตอนการทำงานหลังจากการโจมตีประสบผลสำเร็จ

จากการตรวจสอบขั้นตอนในการโจมตีของกลุ่ม Orangeworm พบว่า หลังจากกลุ่ม Orangeworm ทำการแทรกซึมเข้าไปยังเครือข่ายของเป้าหมายได้สำเร็จ พวกเขาจะทำการติดตั้งโทรจันที่ชื่อว่า Trojan.Kwampirs เพื่อให้คนร้ายสามารถรีโมตกลับเข้ามาที่เครื่องคอมพิวเตอร์ของเหยื่อในภายหลังได้

เมื่อ Kwampirs เริ่มต้นการทำงาน มันจะทำการถอดรหัส และทำสำเนาไฟล์ DLL ที่เป็นส่วนฟังก์ชั่นการทำงานหลัก จากส่วนของ resource section ภายในตัวของมัน โดยก่อนจะทำการบันทึกไฟล์ DLL ดังกล่าว ลงในเครื่องเป้าหมาย มันจะทำการเขียนข้อความสุ่ม เพิ่มเติมเข้าไปภายในไฟล์

เพื่อทำให้ไฟล์ดังกล่าว มีความแตกต่างกันในแต่ละเครื่อง ทำให้สามารถหลบหลีกการตรวจจับประเภทที่ใช้ hash ในการตรวจสอบ เช่น โปรแกรมป้องกันไวรัสที่ใช้ signature ทั่วๆ ไป

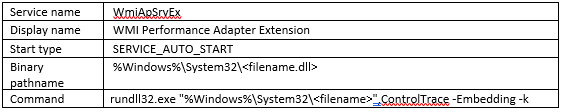

และเพื่อทำให้มั่นใจว่า ตัวไฟล์หลักของมัลแวร์ จะถูกเรียกทุกครั้งที่มีการเปิดเครื่องใหม่ มันจะทำการสร้าง service บนระบบปฏิบัติการ Windowsโดยมีการตั้งค่าต่างๆ ดังนี้

นอกจากนี้ตัวมัลแวร์ยังสามารถเก็บรวบรวมข้อมูลพื้นฐานต่างๆ ของเครื่องคอมพิวเตอร์เป้าหมาย เข่น ข้อมูลการตั้งค่าของระบบเครือข่าย ข้อมูลเวอร์ชั่นของระบบ และข้อมูลการตั้งค่าภาษาของระบบปฏิบัติการ และกลุ่ม Orangeworm จะนำข้อมูลเหล่านี้มาใช้ในการตัดสินใจว่า ตัวมันถูกรันอยู่บนเครื่องทดสอบของนักวิจัยด้านความปลอดภัย

หรือกำลังรันอยู่บนเครื่องที่เป็นเป้าหมายของมันจริงๆ เมื่อมั่นใจว่าน่าจะอยู่บนเครื่องเป้าหมาย มันจะทำสำเนาตัวมันเองไปยัง โฟลเดอร์ที่แชร์ไว้ในระบบเครือข่าย ที่มันสามารถเข้าถึงได้ เพื่อจะเพิ่มจำนวนเครื่องเหยื่อ

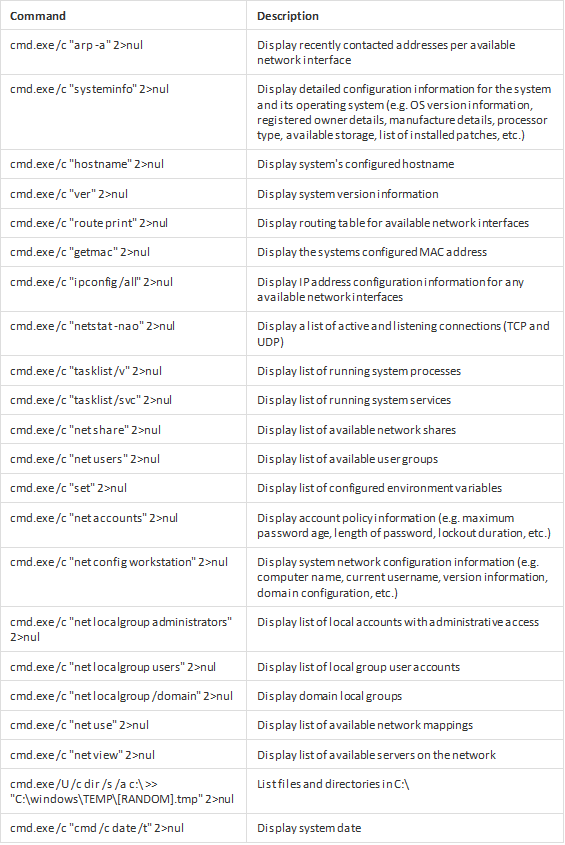

โดยมันจะพยายามทำสำเนาไฟล์ของมันไปยังแชร์ที่ถูกซ่อนไว้เหล่านี้ด้วย ADMIN$ , C$WINDOWS, D$WINDOWS , E$WINDOWS ถึงตอนนี้ คนร้ายจะพยายามเก็บรวบรวมข้อมูลเพิ่มเติม เกี่ยวกับเครือข่ายของเป้าหมาย ให้มากที่สุดเท่าที่เป็นไปได้

เช่น รายการเครื่องคอมพิวเตอร์ที่เคยติดต่อ พร้อมข้อมูลเครือข่ายที่เกี่ยวข้อง, แชร์โฟลเดอร์ต่างๆ ที่เข้าถึงได้ทั้งหมด, แชร์ไดรฟ์ที่มีการเชื่อมต่อไว้, และรายการไฟล์ทั้งหมดในเครื่องของเหยื่อ เราค้นพบว่า คนร้ายมีการรันคำสั่งเพิ่มเติมในเครื่องของเหยื่อดังนี้

Orangeworm ไม่กังวล!! แม้ว่าจะถูกตรวจพบ

เนื่องจาก มัลแวร์ Kwampirs ใช้วิธีที่ค่อนข้างอุกอาจ โดยการแพร่กระจายเชื้อในระบบเครือข่าย ผ่านการทำสำเนาตัวเองไปยังแชร์โฟลเดอร์ต่างๆ ที่มันค้นพบ แม้ว่า วิธีแพร่กระจายรูปแบบนี้จะเป็นวิธีที่ค่อนข้างเก่า แต่ยังได้ผลดี สืบเนื่องมาจากบรรดาธุรกิจที่ดูแลสุขภาพส่วนใหญ่

ยังคงใช้ระบบปฏิบัติการเดิมๆ อย่าง Windows XP เพราะระบบโปรแกรมควบคุมส่วนใหญ่ ที่ใช้ในวงการดูแลสุขภาพ ยังคงรองรับเฉพาะระบบปฏิบัติการที่ตกรุ่นไปแล้ว ทำให้ Windows XP ยังคงมีการใช้งานอย่างแพร่หลายในอุตสาหกรรมด้านสุขภาพนี้

นอกจากนั้น เมื่อทำการแพร่เชื้อได้สำเร็จ มัลแวร์ดังกล่าว จะพยายามทำการติดต่อกลับไปยังรายชื่อของเครื่องควบคุมของกลุ่มคนร้าย (C&C server) ที่ถูกฝังเอาไว้ในตัวมัลแวร์เอง ซึ่งรายชื่อเครื่องควบคุมในรายการ ถึงจะมีเป็นจำนวนมาก แต่คนร้ายก็ไม่ได้เปิดใช้งานทั้งหมด

โดยตัวมัลแวร์จะพยายามไล่ติดต่อตามรายการจนกว่าจะประสบความสำเร็จในการเชื่อมต่อ ในระหว่างการพยายามแพร่เชื้อแม้ว่าจะมีกระบวนการหลบหลีกการตรวจจับ โดยการเปลี่ยนแปลงตัวเองทุกครั้งที่มีการทำสำเนา แต่คนร้ายก็ไม่ได้เปลี่ยนแปลงวิธีการเชื่อมต่อเครื่องควบคุมไปจากเดิมแต่อย่างใด

โดยกระบวนการทำงานดังกล่าวนี้ ถือได้ว่า ก่อให้เกิดสิ่งที่ “ผิดสังเกต” ได้เป็นจำนวนมาก ไม่ได้มีกระบวนการที่จะพยายามหลบซ่อนตัวเองแต่อย่างใด จึงน่าจะสรุปได้ว่ากลุ่ม Orangeworm ไม่ได้กังวลเลยว่าจะถูกจับได้ และจากการที่มัลแวร์ Kwampirs เวอร์ชั่นล่าสุด

มีความเปลี่ยนแปลงไปเพียงเล็กน้อย เมื่อเทียบกับตัวอย่างแรกที่มีการค้นพบ นั่นหมายความว่า กระบวนการป้องกันที่ทางเหยื่อเลือกใช้ ไม่มีประสิทธิภาพเพียงพอ เพราะคนร้ายยังคงโจมตีไปยังเป้าหมายที่ต้องการได้สำเร็จ แม้ว่าระบบป้องกันที่วางไว้จะเคยรู้จักตัวอย่างของมันมาก่อนก็ตาม

ไม่มีหลักฐานเชื่อมโยงกับหน่วยงานรัฐบาลใดๆ

แม้ว่ากลุ่ม Orangeworm จะดำเนินงานมาหลายปี เรายังไม่พบหลักฐานการเชื่อมโยง หรือมีการสนับสนุนใดๆ จากหน่วยงานลับของประเทศต่างๆ ทั้งนี้ดูเหมือนว่ากลุ่มคนร้ายอาจเป็นคนเพียงคนเดียว หรือกลุ่มเล็กๆ เพียงไม่กี่คน เรายังไม่พบหลักฐานทางเทคนิค หรือเงื่อนงำใดๆ ที่สามารถระบุได้ เกี่ยวกับต้นกำเนิดของกลุ่มคนร้ายกลุ่มนี้

การป้องกัน

ลูกค้าของไซแมนเทคจะได้รับการป้องกันจากการโจมตีของ Orangeworm และทางไซแมนเทค ได้ทำการแจ้งเตือนไปยังบริษัทที่ตกเป็นเป้าหมายทั้งหมดของคนร้าย ที่เราสามารถระบุได้

ลูกค้าที่ใช้งานผลิตภัณฑ์ที่มีบริการ Intelligence Services หรือ WebFilter-enabled จะได้รับการป้องกันจากการโจมตี หรือการกระทำที่มีความเกี่ยวกับกลุ่ม Orangeworm ซึ่งได้แก่ผลิตภัณฑ์

- Web Security Service (WSS)

- ProxySG

- Advanced Secure Gateway (ASG)

- Security Analytics

- Content Analysis

- Malware Analysis

- SSL Visibility

- PacketShaper

นอกจากนั้น ทางไซแมนเทคยังได้เพิ่มรายการตรวจจับเครื่องมือที่ทางกลุ่ม Orangeworm มีการใช้งานดังนี้

Anti-virus (AV):

Intrusion prevention system (IPS):

System Infected: Trojan.Kwampirs Activity, System Infected: Trojan.Kwampirs Activity 2 และ System Infected: Trojan.Kwampirs Activity 4

ส่วนขยาย

* บทความนี้เรียบเรียงขึ้นเพื่อวิเคราะห์ในแง่มุมที่น่าสนใจ ไม่มีวัตถุมุ่งเพื่อโจมตี หน่วยงานใดหน่วยงานหนึ่ง

** Compose : ชลัมพ์ ศุภวาที (Editors and Reporters)

*** ขอขอบคุณภาพบางส่วนจาก www.pexels.com

สามารถกดติดตาม ข่าวสาร และบทความทางด้านเทคโนโลยี ของเราได้ที่